Dziś przeanalizujemy, jak bezpieczna jest nasza sieć Wi-Fi i jak możemy ją poprawić .Coś, co się przyda, jeśli chcesz utwórz sieć lokalną z komputera Mac , tak jakbyś chciał zwiększyć bezpieczeństwo już istniejącego. I dlaczego jest to takie ważne? Nie tylko po to, żeby nasz sąsiad nie ukradł nam WiFi, ale po to, żeby nasze własne bezpieczeństwo i poufność . Innymi słowy, posiadanie bezpiecznej sieci bez intruzi Ważne jest, aby uniemożliwić im dostęp do informacji, których nie powinni, lub przechwytywać naszą komunikację.

Tak więc bez dalszej zwłoki przystąpmy do analizy każdej z części, które wpływają na nasze bezpieczeństwo.

Wybierz dobry system uwierzytelniania

Coś bardzo ważnego podczas analizy i poprawy bezpieczeństwa Twojej sieci to: jak masz do niego dostęp? .

w sieć przewodowa (Ethernet) to jest coś bardzo prostego. W takim przypadku bardzo łatwo jest znaleźć intruza, ponieważ byłoby to wtargnięcie fizyczne. Ale w przypadku sieć bezprzewodowa (Wi-Fi) już teraz trudniej jest kontrolować włamania do naszej sieci.

Aby uniemożliwić intruzom wkradanie się do naszej sieci przez Wi-Fi Niezbędne jest posiadanie hasło . W ten sposób WiFi nie będzie już otwarte, ale będzie wymagało hasła dostępu (uwierzytelnienia).

Metoda Uwierzytelnienia

Ale to nie działa z żadnym Metoda Uwierzytelnienia (hasło)! Jest ich mnóstwo i nie wszystkie są jednakowo bezpieczne. Z tego powodu dokonamy tutaj krótkiego przeglądu wszystkich z nich:

Jaką opcję wybrać dla routera domowego?

Nadszedł czas na prawdę. Jaki rodzaj metody uwierzytelniania wybiorę dla mojego domu?

Możliwości, z których będziemy mieli do wyboru, będą zależeć od routera, chociaż są takie, które częściej można znaleźć:

Jak zmienić te ustawienia zabezpieczeń na routerze?

A jak możemy to wszystko skonfigurować? Można to zrobić z interfejs konfiguracyjny routera , do którego możemy uzyskać dostęp za pośrednictwem Twojego adresu IP. Jeśli nasz router działa jako główny router, prawdopodobnie będzie to 192.168.1.1. Jeśli jednak router, którego konfigurację chcemy zmienić, jest routerem drugorzędnym, musimy: najpierw sprawdź swoje IP (albo przez instrukcję, Internet lub dlatego, że skonfigurowaliśmy go przy pierwszym uruchomieniu). W ten sam sposób, jeśli używasz komputera Mac jako routera, aby rozszerzyć sygnał WiFi w swoim pokoju , te ustawienia można również wybrać w ustawieniach sieciowych komputera Mac.

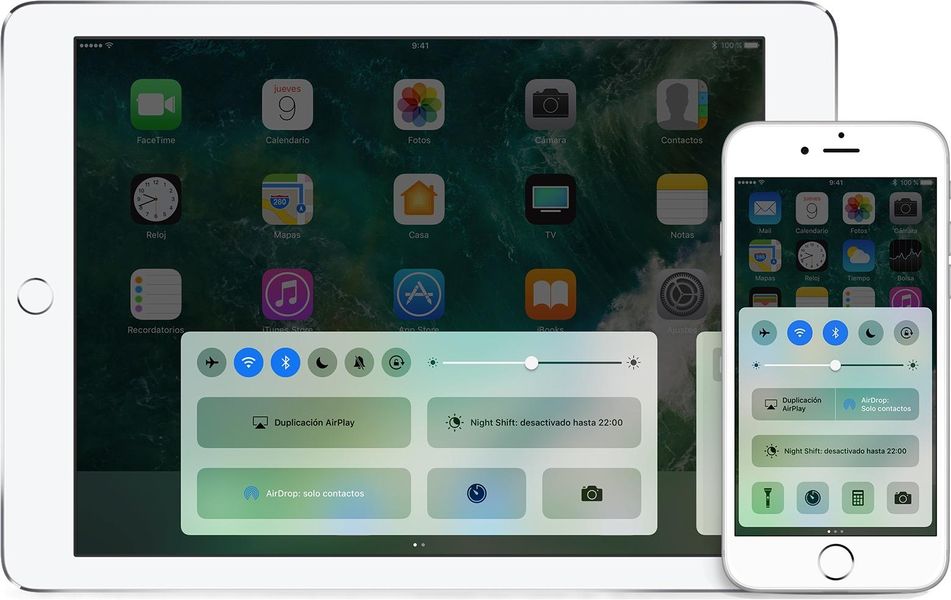

Po wejściu do interfejsu routera musimy przejdź do sekcji dostępu bezprzewodowego . Znajdziemy tam menu podobne do tego.

Panel konfiguracji sieci WiFi (w routerze Xiaomi Mi WiFi Router 3).

A do którego routera należy wspomniany panel konfiguracyjny? Należy do Router Wi-Fi Xiaomi Mi 3 , model, którego używaliśmy w ostatnich tygodniach w wielu artykułach. A jak jest dostępny za pomocą tego routera? Domyślny interfejs zarządzania dla tego routera to 192.168.31.1 . Chociaż może być zmienione (na przykład w naszym mamy 192.168.2.1, ponieważ jest łatwiejszy do zapamiętania). W środku będziemy musieli podać hasło administratora, które skonfigurowaliśmy na początku (podczas pierwszego uruchomienia). Następnie pójdziemy do Konfiguracja podstawowa i ten panel wyjdzie.

ukryte sieci

Na koniec, na zakończenie tej sekcji, warto skomentować coś jeszcze. To jest możliwość ukryj naszą sieć Wi-Fi . W ten sposób sieć nie pojawi się na liście dostępnych sieci Wi-Fi , ale możemy uzyskać do niego dostęp, wpisując jego nazwę.

To jest jeden dodatkowy środek , co choć nieco irytujące, utrudnia wykrycie naszej sieci WiFi dla potencjalnych intruzów.

Możliwość ukrycia sieci WiFi, aby nie pojawiała się na liście dostępnych sieci (konkretnie pochodzi z routera WiFi Xiaomi Mi 3).

Wyłącz WPS

WPS to system, który umożliwia podłączenie urządzenia do sieci WiFi bez konieczności wpisywania hasła . Tak więc, aby podłączyć nowe urządzenie w ten sposób, będziemy musieli nacisnąć przycisk na routerze.

Problem w tym, że kilka lat temu a słaby punkt to pozwoliło zdobądź hasło Sieć WiFi (bez konieczności naciskania jakichkolwiek przycisków). Dlatego korzystanie z WPS stało się ogromnym naruszeniem bezpieczeństwa.

Kontrola dostępu

Innym bardzo ważnym punktem dla bezpieczeństwa jest kontrola dostępu . Jest to zwykle dostępne tylko jako bezprzewodowa kontrola dostępu, chociaż bardziej profesjonalne modele umożliwiają również ogólną kontrolę dostępu (zarówno bezprzewodową, jak i przewodową).

Rodzaje kontroli dostępu i obsługi

A do czego służy kontrola dostępu? To kluczowy środek bezpieczeństwa. Jego celem jest kontrola kto ma dostęp do naszej sieci lokalnej, a kto nie? . A jak decydujesz, kto jest mile widziany, a kto nie? Odbywa się to za pomocą list, którymi mogą być:

A jak są identyfikowani użytkownicy? Jak odróżnić jedno urządzenie od drugiego? Aby zidentyfikować użytkownika, adres MAC (adres fizyczny). Jest to identyfikator, teoretycznie unikalny, oznaczający interfejs urządzenia.

Skonfiguruj listę kontroli dostępu na routerze

A jak skonfigurować listę dostępu? Bardzo łatwe. pierwszą rzeczą będzie uzyskać dostęp do interfejsu routera , które wyjaśniliśmy wcześniej w tym i innych artykułach. Po wejściu do środka przejdziemy do sekcja bezpieczeństwa (w przypadku routera Xiaomi jest to w menu Konfiguracja podstawowa).

Tam będziemy mieli możliwość aktywacji kontrola dostępu . Znajdziemy również wybór typ listy którego chcemy użyć, czarnego lub białego, chociaż posiadanie obu opcji będzie zależeć od używanego routera. Ponadto znajdziemy również stół który reprezentuje samą listę. W najbardziej podstawowych routerach możemy dodać a nowe urządzenie wpisując swój adres PROCHOWIEC . W najbardziej zaawansowanych, takich jak router Router Wi-Fi Xiaomi Mi 3 , możemy wybrać go z listy urządzenia online . Ponadto w niektórych routerach (takich jak ten, który omawialiśmy) można również nadać urządzeniu nazwę lub opis.

Wyjaśnienie panelu ustawień kontroli dostępu (routera Wi-Fi Xiaomi Mi 3).

wniosek

Ale to nie wszystko! Istnieje jeszcze wiele innych środków bezpieczeństwa, a część z nich omówimy w druga część tego artykułu, który opublikujemy jutro. Wszystko po to, aby uniknąć awarie na iPadzie z WiFi i na innych urządzeniach.

A myślisz? Czy uważasz, że Twoja sieć jest bezpieczna? Czy masz jakieś dodatkowe środki bezpieczeństwa, o których nie wspomnieliśmy?